Mantener segura la información confidencial al tiempo que se habilitan los procesos empresariales

La seguridad de los datos es crucial para cualquier industria que realice transacciones y comunicaciones en línea (por ejemplo, a través de dispositivos IoT). Con cada intercambio de información, el riesgo asociado a la transferencia de datos sensibles de un lado a otro se multiplica. Sin embargo, una solución de seguridad para este requisito no debe obstaculizar ningún proceso u operación empresarial.

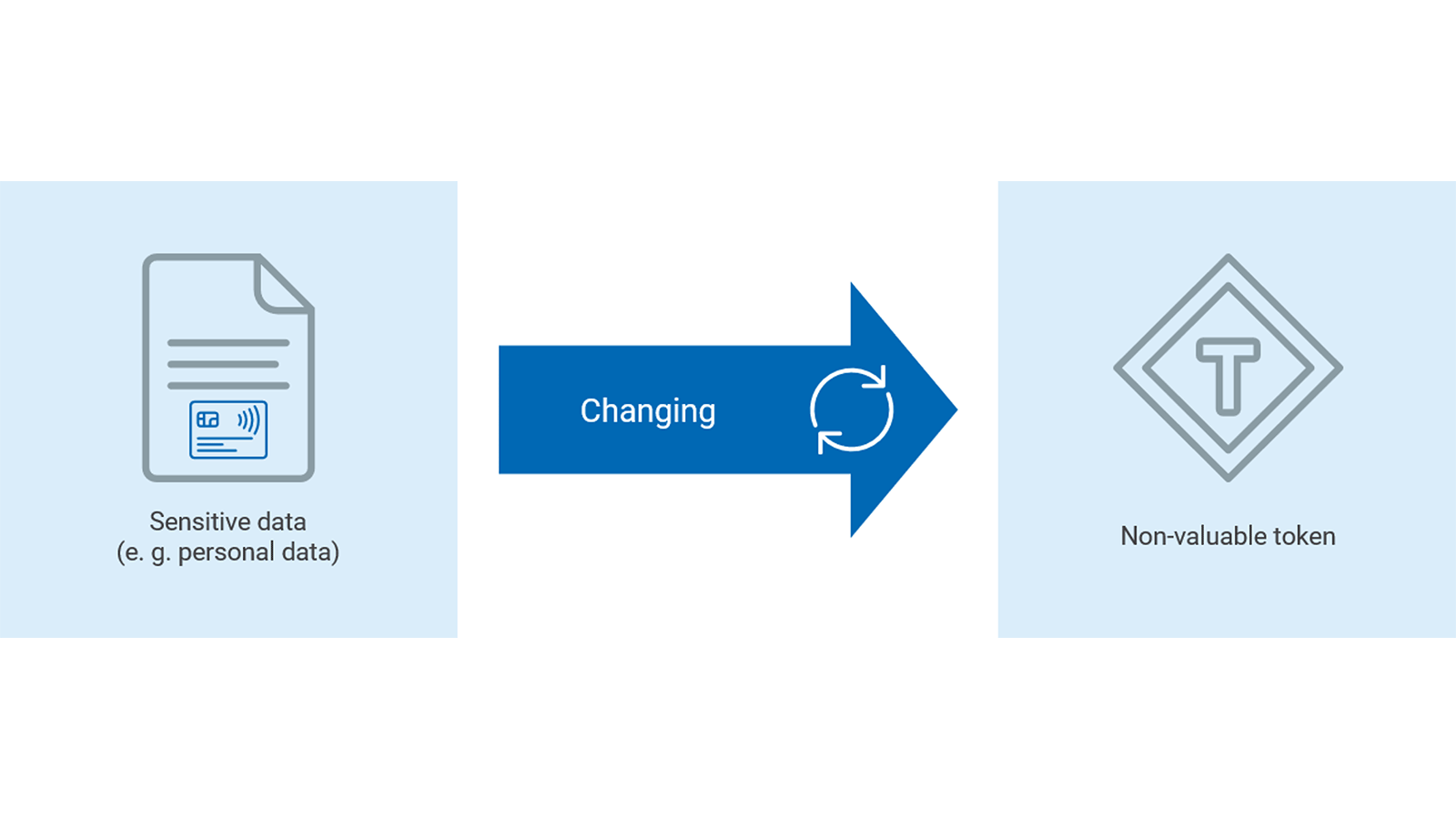

Una solución a este problema es la tokenización. Con una solución de tokenización, los datos pueden compartirse sin exponer información sensible. Así funciona la tokenización

La tokenización convierte los datos sensibles en tokens no sensibles mediante el uso de algoritmos criptográficos. Estos tokens son una cadena de caracteres irreconocibles que se vuelven inutilizables sin el sistema de tokenización y, si son robados, no proporcionan ningún valor a los ciberdelincuentes.

¿Qué es la tokenización?